Projekty

Wybrane główne projekty zespołowe:

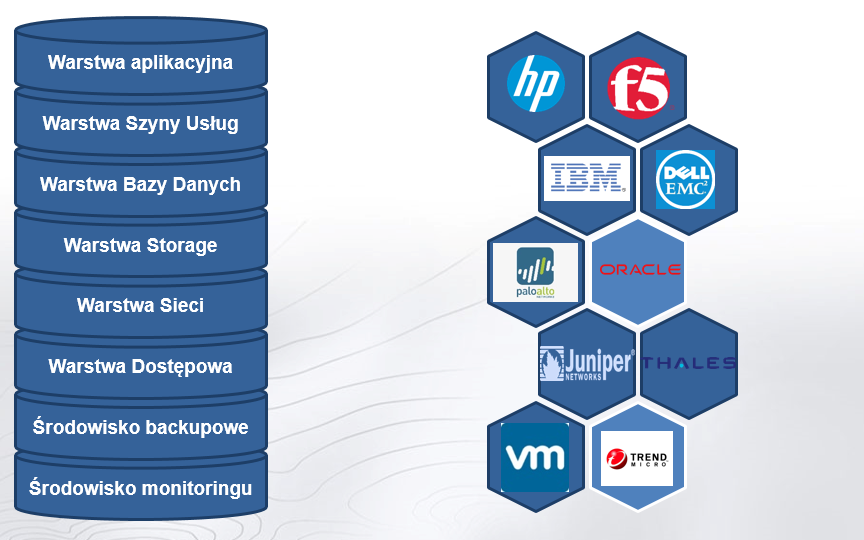

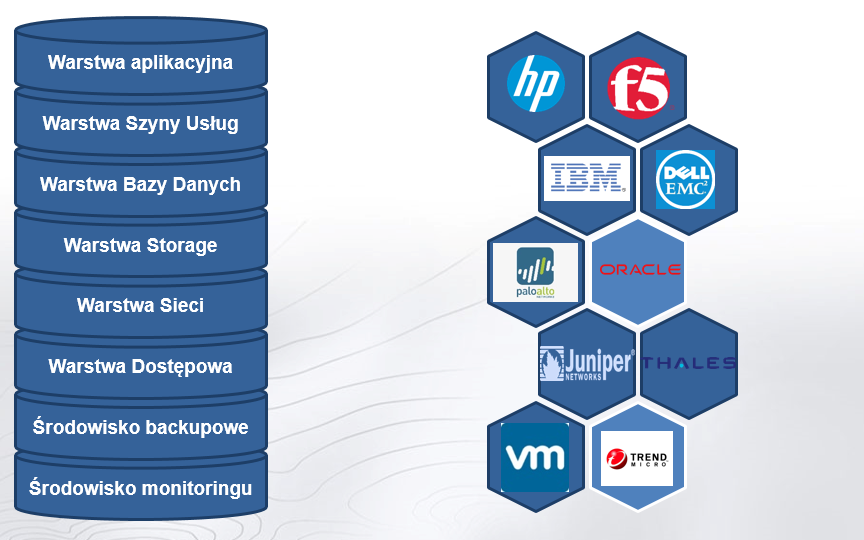

Projekty: CAPAP, K-GESUT i ZSIN Faza II

W ramach projektów byłem odpowiedzialny za zespół techniczny, którego głównym zadaniem było zapewnienie infrastruktury sprzętowo-programowej w tym serwerów NAS, macierzy blokowej, sprzętu sieciowego, firewalli brzegowych, serwerów kasetowych, oprogramowania do backupu. Infrastruktura zasiliła jednolitą infrastrukturę GUGiK-SIG w której osadzone są kluczowe systemy informatyczne GUGiK. Więcej o projekach można się dowiedzieć na stronach:

Utrzymanie infrastruktury SIG

W ramach projektu byłem odpowiedzialny za zespół utrzymaniowy, którego głównym celem było utrzymanie i eksploatacja infrastruktury technicznej SIG oraz zapewnienie dostępności, wydajności i ciągłości działania, w szczególności utrzymanie rezultatów Projektów realizowanych w GUGiK, poprzez realizację zadań i aktywności z zakresu procesów zawartych w bibliotece dobrych praktyk zarządzania usługami ITIL oraz opracowanymi procedurami utrzymaniowymi. W ramach usługi utrzymania infrastruktury SIG dostarczane były usługi zgodnie z katalogiem najlepszych praktyk ITIL wraz z realizacją I i II linii wsparcia w tym:

Kilka wybranych projektów indywidualnych zrealizowanych w ostatnim czasie:

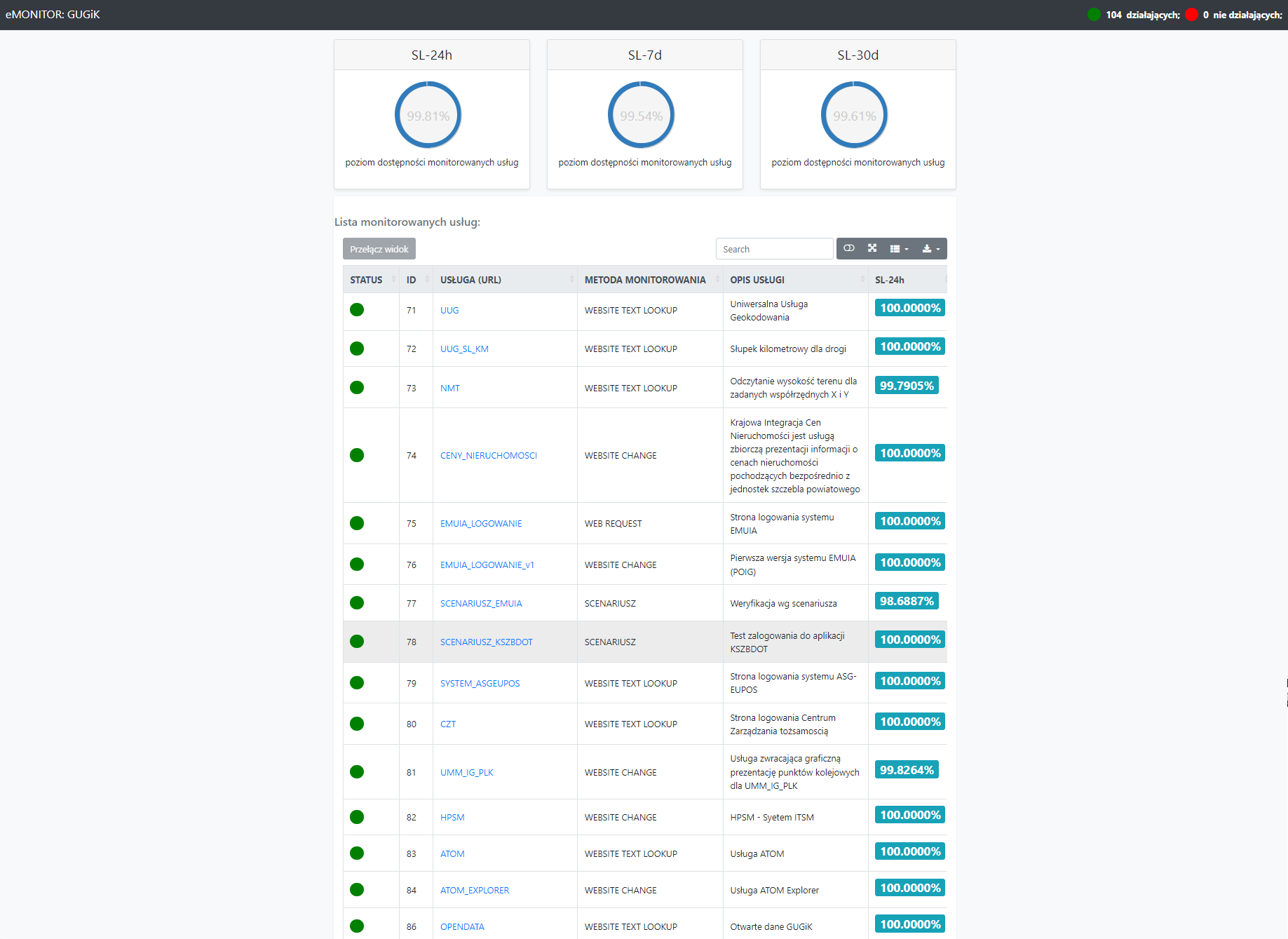

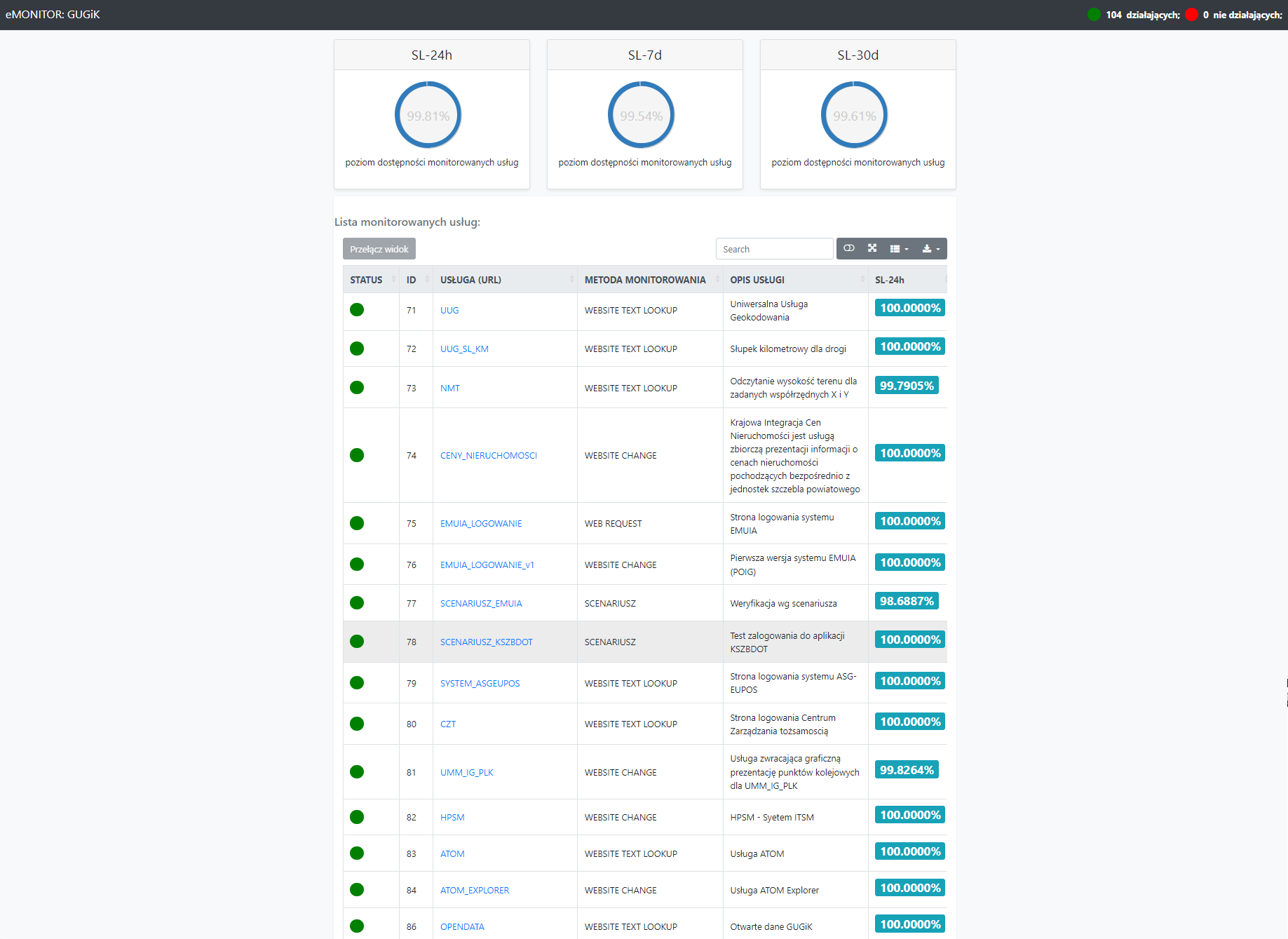

eMONITOR

W ramach realizacji zadania powstał system monitorowania dostępności i integralności usług sieciowych/aplikacji/serwisów www. Dzięki zautomatyzowaniu procesu informacja o incydencie bezpieczeństwa w maksymalnie krótkim czasie dociera do zespołów odpowiadających za utrzymanie zasobów co pozwala na skrócenie i optymalizację obsługi incydentu. Z punktu widzenia utrzymania rozwiązanie stanowi podstawowe narzędzie informujące o incydentach dotyczących usług wykorzystywanych przez użytkownika końcowego. Główne funkcjonalności:

-

Działanie w modelu SaaS w trybie 24/7/365 z wykorzystaniem chmury obliczeniowej - dostęp przez stronę www. Możliwa konfiguracja 2FA z wykorzystaniem certyfikatu klienta

-

Rozwiązanie posiada możliwość monitorowania za pomocą następujących metod:

-

a. PING - sprawdza wybrany obiekt poleceniem ping z wykorzystaniem protokołu ICMP

-

b. WEB REQUEST – sprawdza czy wskazany obiekt odpowiada na wysłane do niej żądanie i jest dostępny. Badanie z wykorzystaniem protokołu HTTP/HTTPS

-

c. PORT – sprawdza czy możliwa jest komunikacja ze zdefiniowanym obiektem na dowolnym określonym porcie (czy dany port jest otwarty)

-

d. WEBSITE CHANGE – sprawdza czy zawartość wskazanej strony internetowej (jej kod HTML) uległ zmianie. Podczas rozpoczęcia monitorowania system pobiera i zapisuje kodu html strony. Na podstawie pobranego kodu tworzy wzorzec do dalszych porównań

-

e. WEBSITE TEXT LOOKUP - wystąpieniu dowolnej frazy (ciągu znaków alfanumerycznych) w zwracanej przez serwer www odpowiedzi

-

f. SCENARIUSZ – wykonuje test wg. zdefiniowanego scenariusza (Phantom, casper)

-

g. SCENARIUSZ_SELENIUM – wykonuje zaawansowany test wg. zdefiniowanego scenariusza procesu biznesowego

-

h. DOWNLOAD_FILE – wykonuje pobranie pliku zapisując metryki związane z pobieraniem (time_namelookup, time_connect, time_appconnect, time_pretransfer, time_redirect, time_starttransfer, time_total, size_download, speed_download, http_code,url_effective, content_type)

-

Rozwiązanie posiada możliwość monitorowania protokołów http/https metodami GET i POST

-

Rozwiązanie posiada możliwość definiowania niestandardowych reguł monitorowania zdefiniowanych przez GUGIK np. podstawiania do parametrów GET/POST losowych zmiennych ze zdefiniowanego przez GUGiK zakresu

-

Rozwiązanie umożliwia wysyłanie powiadomień o awariach (wykryciu awarii i jej zakończeniu) poprzez: e-mail, SMS (realizacja SMS wymaga wykupienia przez GUGIK dodatkowej usługi udostępniającej wysyłkę SMS poprzez API)

-

Rozwiązanie generuje okresowe raporty (dzienne, tygodniowe, miesięczne) z możliwością wysyłki na zdefiniowany adres email

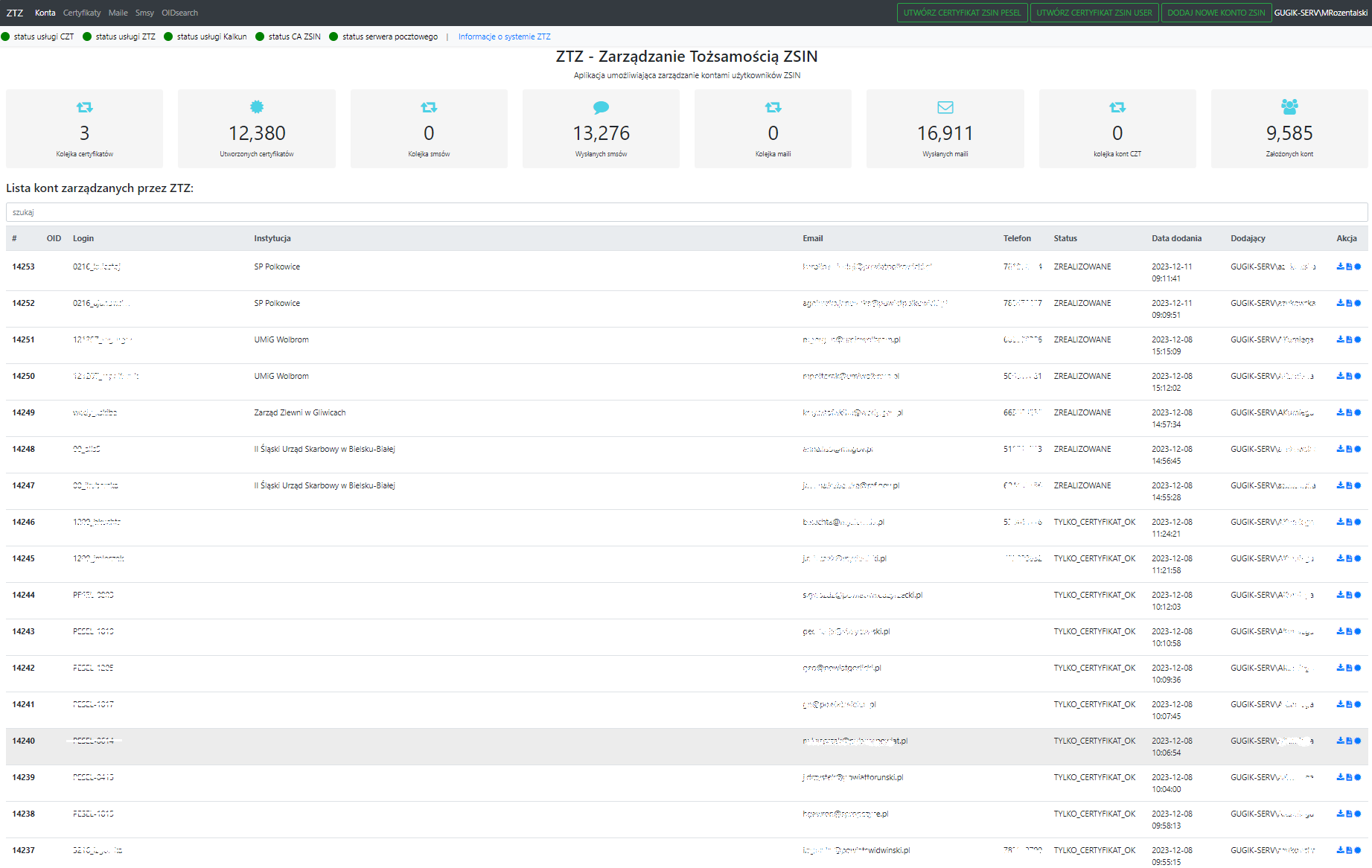

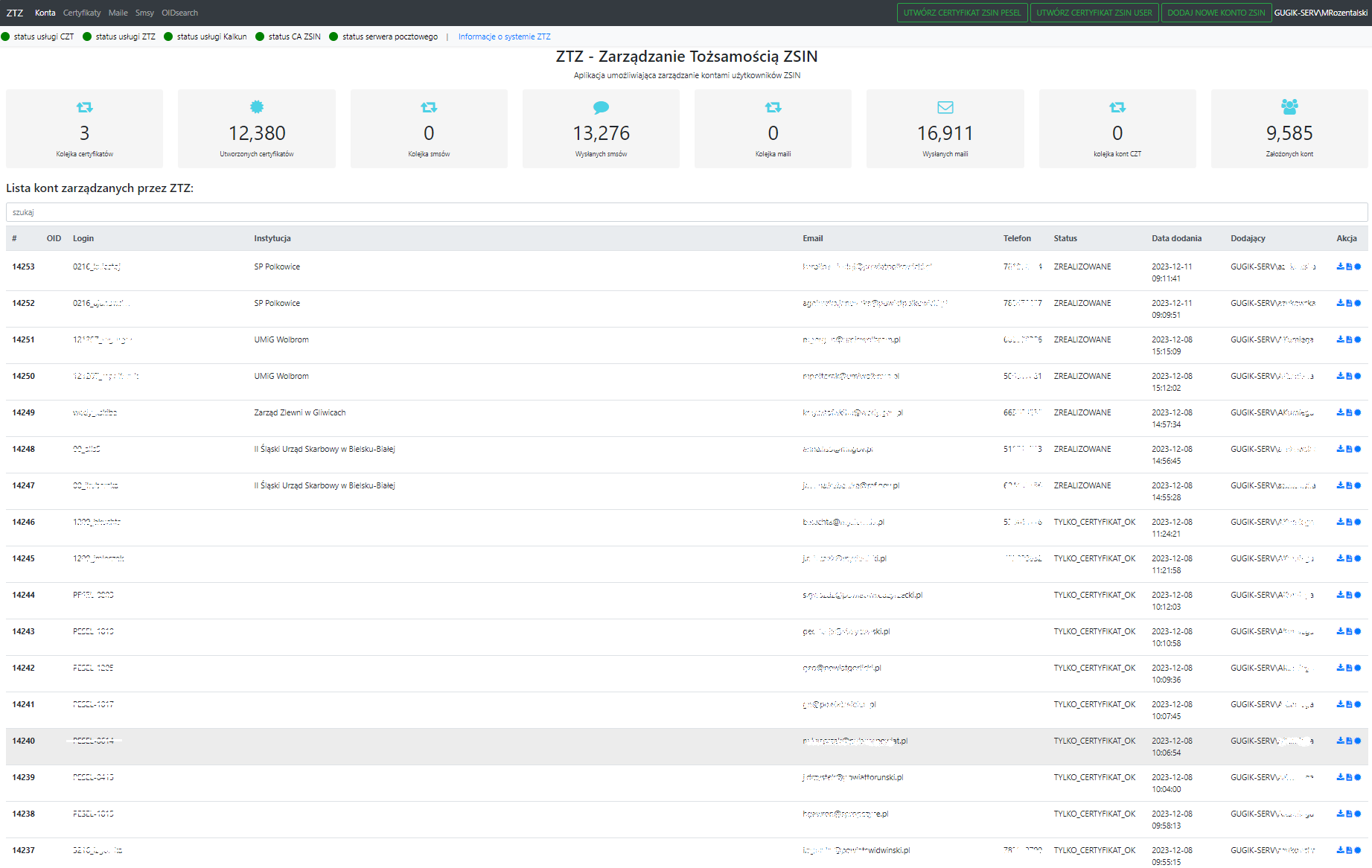

zsin-zt.geoportal.gov.pl

System Zarządzania Tożsamością ZSIN jest podstawowym narzędziem pracy zespołu ZSIN odpowiedzialnego za nadawanie uprawnień do systemu ZSIN. System w sposób kompletny wspiera proces zakładania kont użytkownikom począwszy od założenie konta w Oracle Internet Directory (OID), przez generowanie certyfikatów w Centrum Certyfikacji ZSIN, po wysyłanie powiadomień maili i SMSów do użytkowników. Dzięki zastosowanej automatyzacji czas zakładania kont dla podmiotów zewnętrznych został skrócony wielokrotnie. Z realizacji zadań system codziennie generuje raport wysyłany na Service Desk. Statystyka systemu:

-

9 585 – utworzonych kont

-

12 380 – utworzonych certyfikatów

-

13 276 – wysłanych SMSów

-

16 911 wysłanych powiadomień mailowych

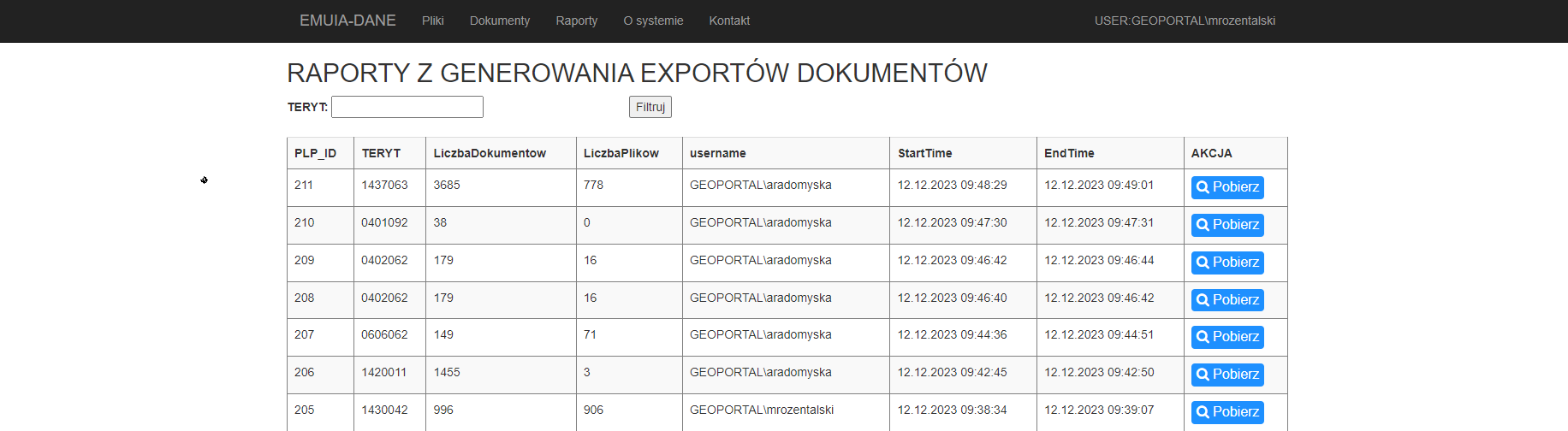

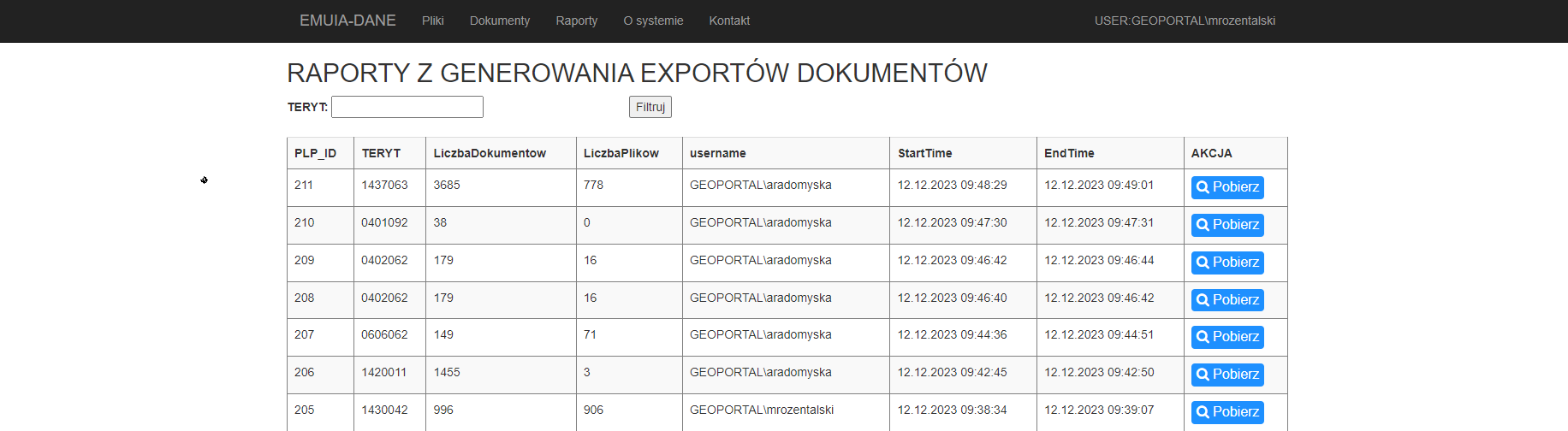

emuia-dane.geoportal.gov.pl

System emuia-dane.geoportal.gov.pl powstał na potrzeby GUGiK w celu przeglądania i eksportowania danych dotyczących dokumentów i plików zgromadzonych w systemie EMUIA.

Jest to system wewnętrzny, którego głównym zadaniem jest generowanie zbiorów danych dla wybranych obszarów (TERYTów). Paczki danych zawierają w szczególności dane takie jak: dokumenty, powiązane z dokumentami pliki pdf i rtf oraz raport z eksportu (w formie html i csv). Dostęp do systemu jest zabezpieczony uwierzytelnieniem dwuskłądnikowym 2FA z wykorzystaniem certyfikatu klienta.

prg2uldk.geoportal.gov.pl

System PRG2ULDK powstał na potrzeby GUGiK i pełni kluczową rolę w synchronizacji danych między aplikacją SZPRG, a aplikacją Integracji - ULDK. Głównym zadaniem systemu jest monitorowanie bazy danych SZPRG (Oracle 11g) w celu wychwycenia wszelkich zmian związanych z: aktualizacją obiektów przestrzennych (UPDATE), dodawanie nowych obiektów przestrzennych (ADD) oraz usuwanie obiektów przestrzennych (DELETE) przeprowadzanych w aplikacji SZPRG. Te zarejestrowane zmiany obiektów przestrzennych (POLYGON, MULTIPOLYGON) zostają umieszczane w kolejce zadań. System realizuje zadania w chronologiczny sposób, co umożliwia bieżcą aktualizację bazy danych Integracja-ULDK, opartej o serwer bazodanowy PostgreSQL.

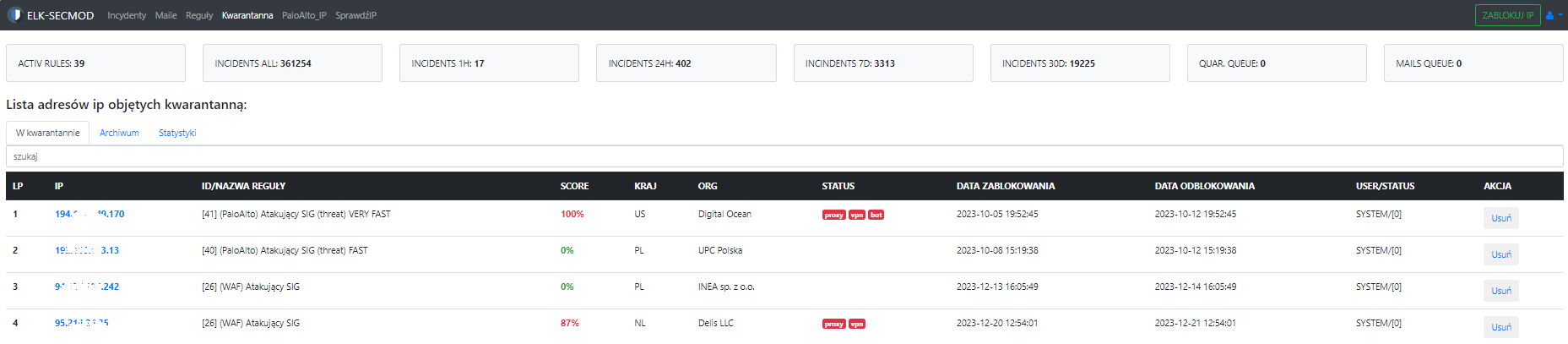

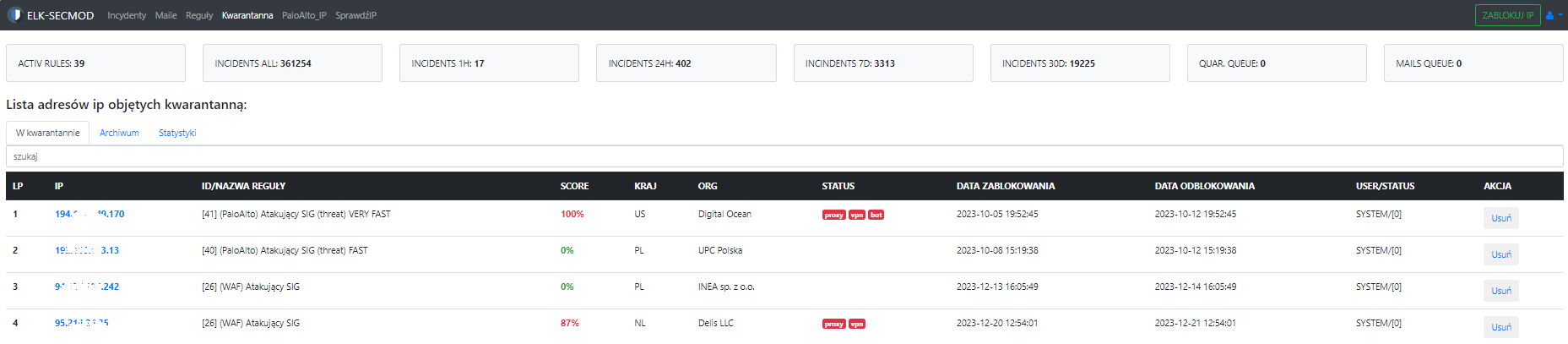

elastic-mgmt.geoportal.gov.pl

System elastic-mgmt pełni kluczową rolę w procesie zarzadzania bezpieczeństwem infrastruktury GUGiK-SIG. Głównym zadaniem systemu jest ciągłe monitorowanie logów pochodzących z infrastruktury SIG (ok 3 mld logów miesięcznie) pod kątem wykrywania anomalii na bazie zdefiniowanych reguł korelacyjnych. PO wykryciu anomalii, która kwalifikuje się do obsługi jest ona przekazywana do zarejestrowania przez Service Desk a następnie obsługiwana w ramach standardowego procesu zarządzania incydentami. System posiada funkcjonalność blokowania adresów IP – umieszczania ich w kwarantannie na 24 godziny.

System generuje powiadomienia do wybranych grup użytkowników.

System posiada moduł raportowania.

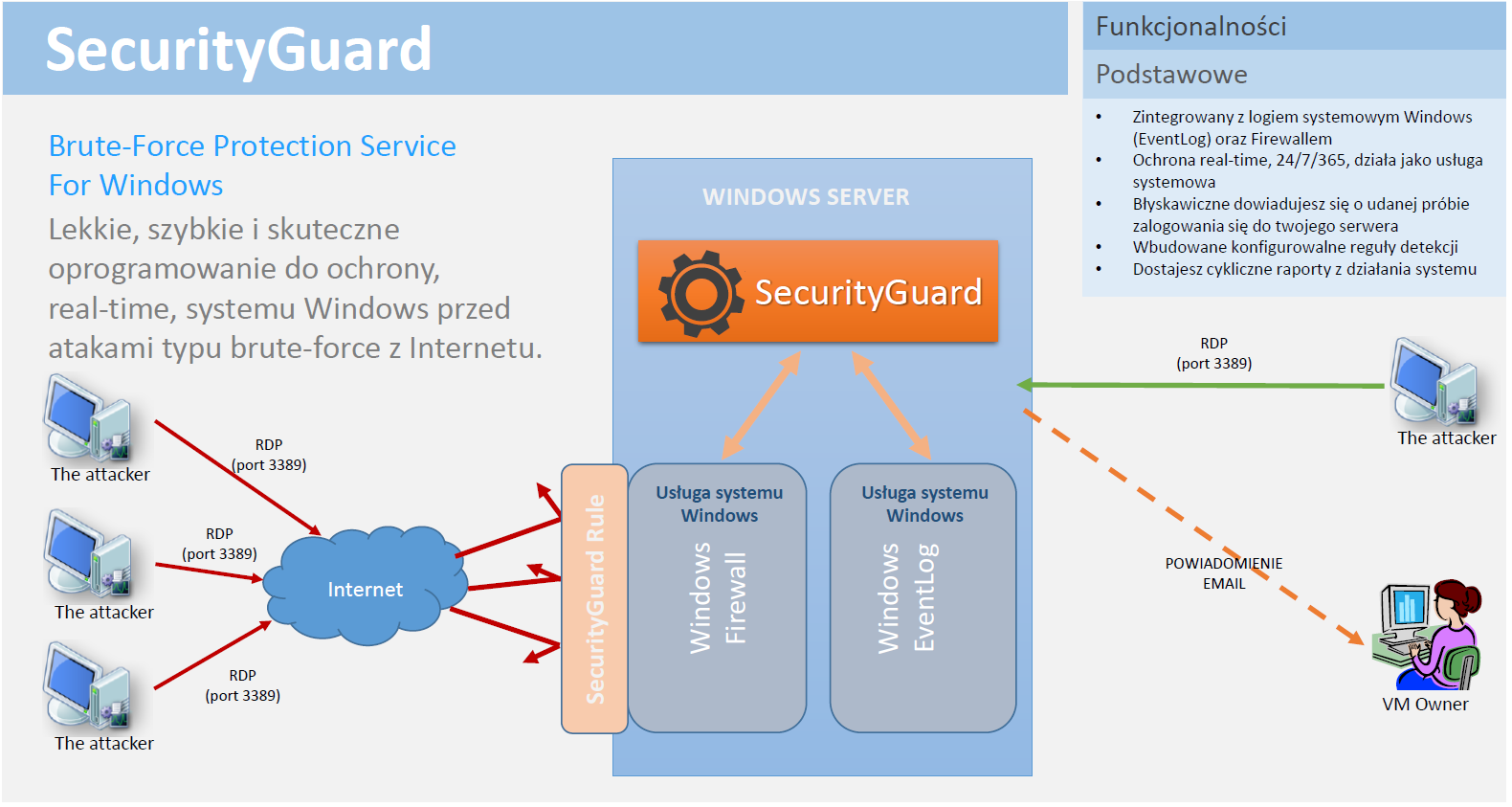

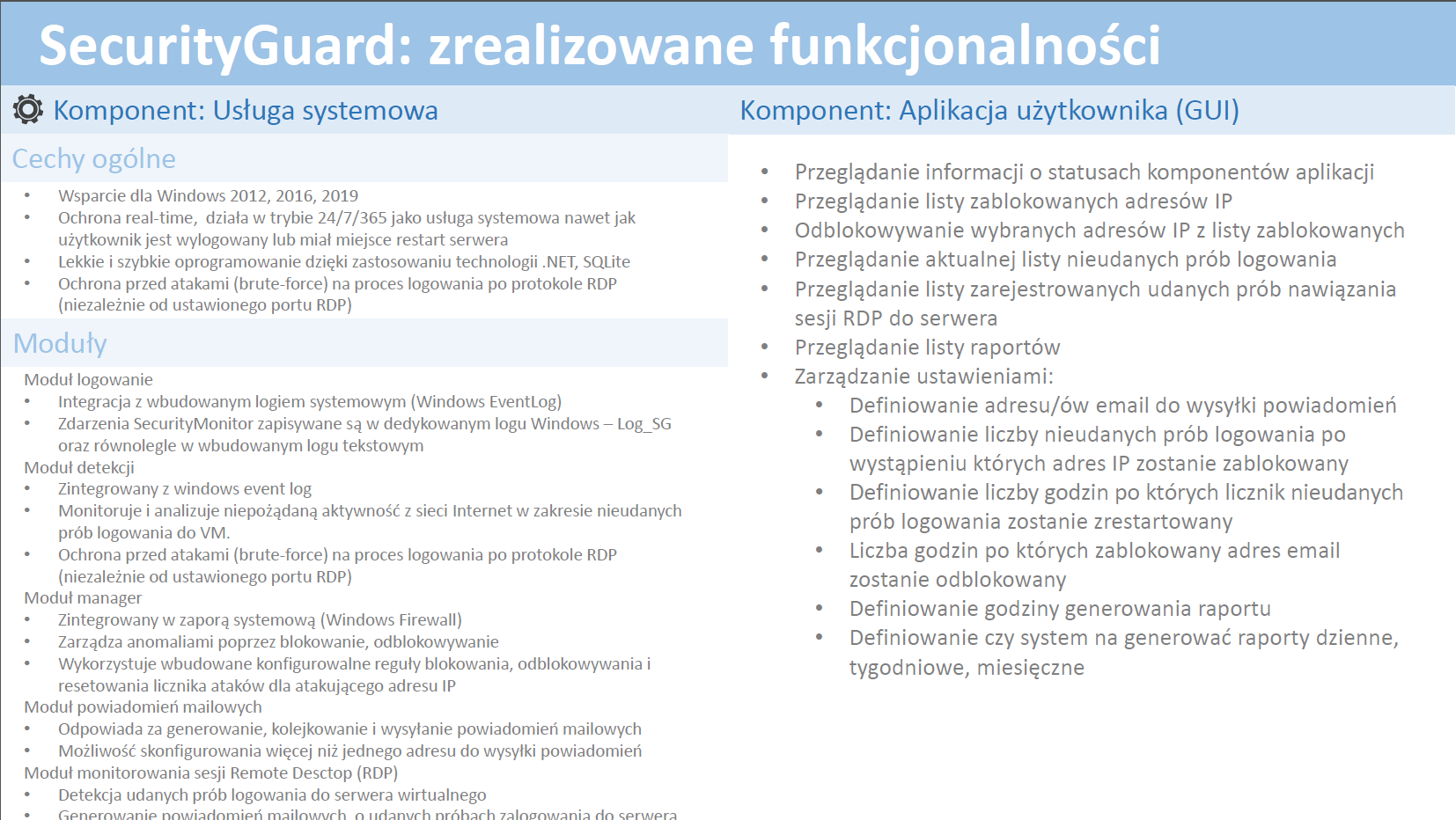

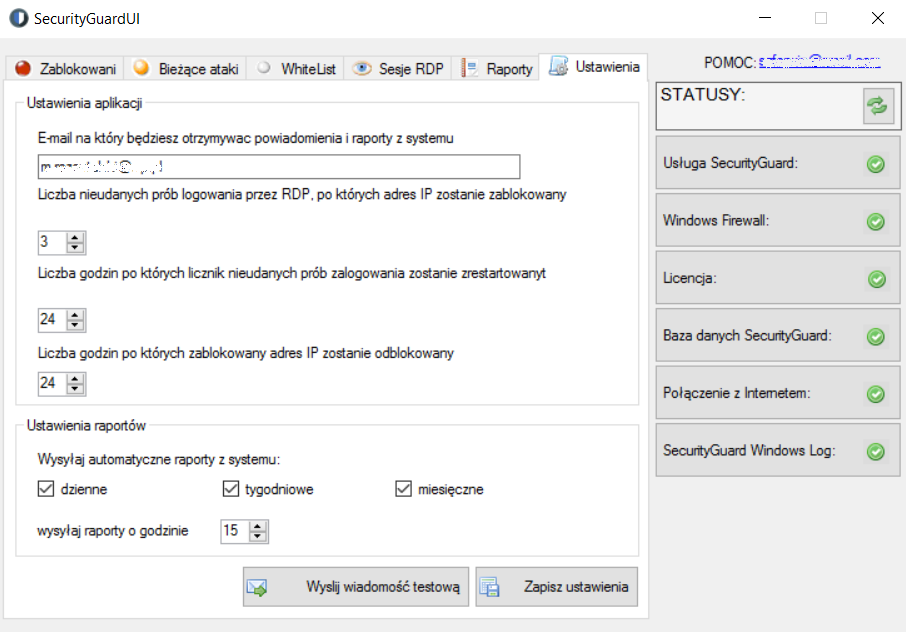

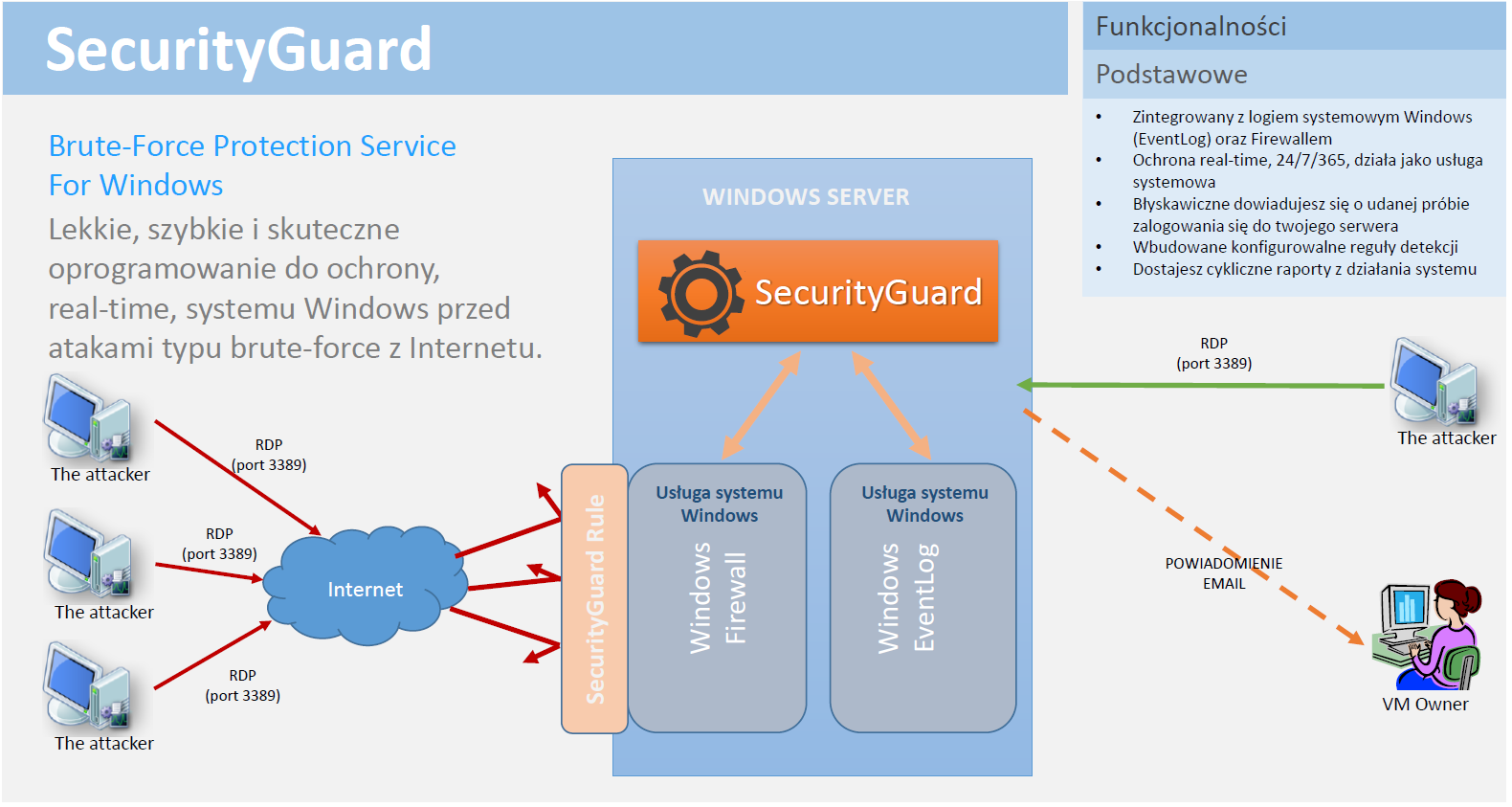

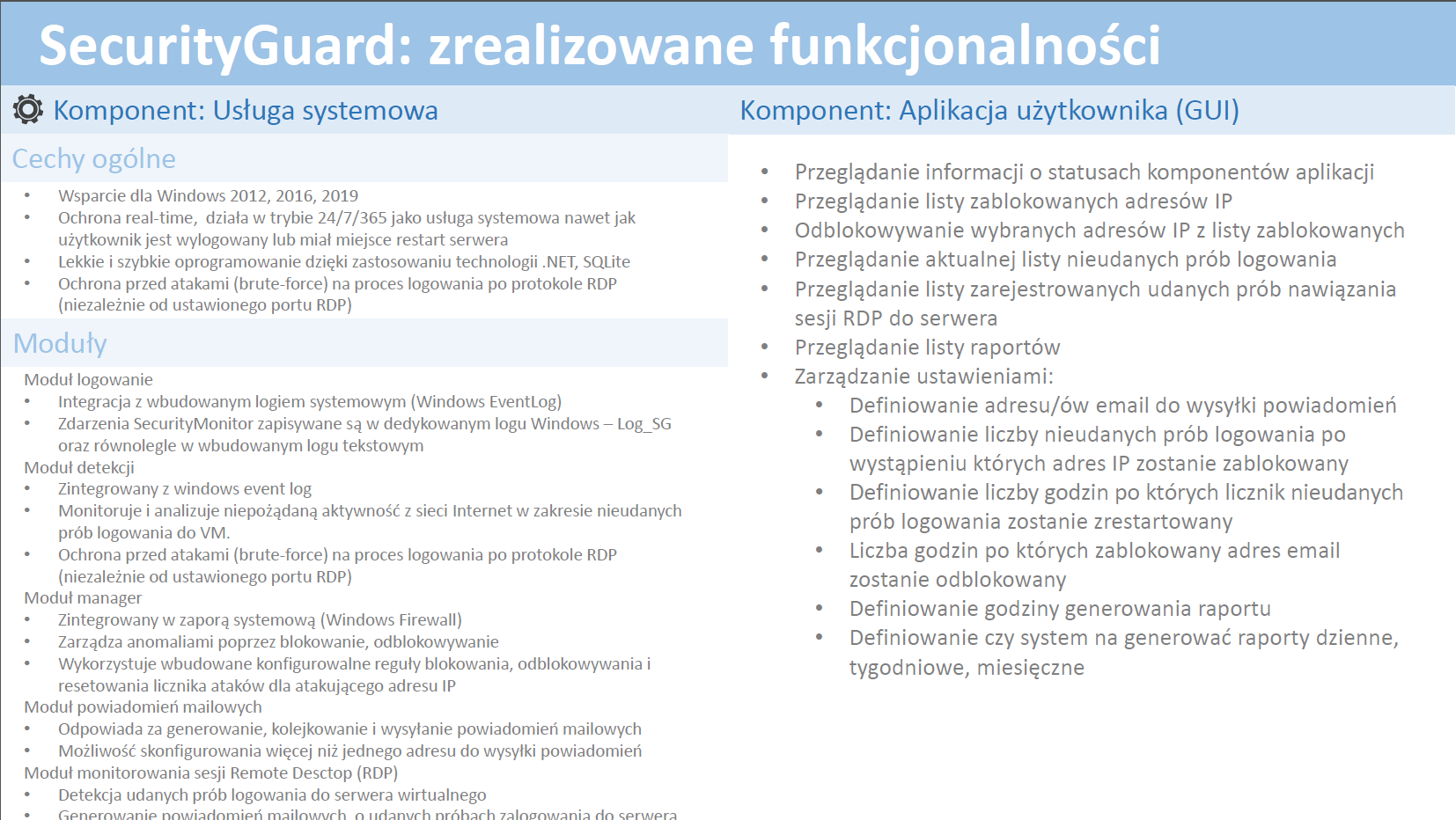

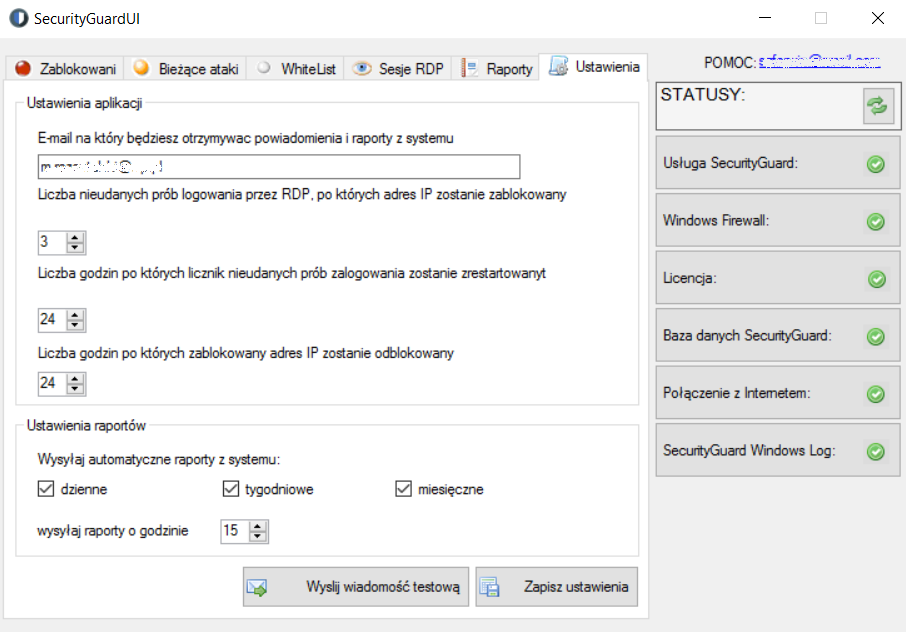

security guard

W ramach projektu zrealizowałem kompletny system ochrony przed zagrożeniami dedykowany dla użytkowników usług chmurowych, VPSów wykorzystującyh system operacyjny MS Windows Server. Kluczowe informacje o systemie poniżej: